Технологии Check Point

В данной статье мы опишем технологию Check Point и раскроем суть архитектуры этого решения.

Check Point бесспорный лидер на рынке UTM и NGFW решений. Поэтому, в самом начале, разберем же такое UTM, NGFW и в чем их отличия.

UTM — Unified Threat Management

Суть UTM — объединение нескольких средств защиты в одном решении. Чаще всего это: Межсетевой экран, IPS, Proxy (URL фильтрация), потоковый Antivirus, Anti-Spam, VPN и тд. Все это в одном UTM решении. Такой вариант значительно упрощает интеграцию, настройку и администрирование. Первые версии UTM решений не справлялись с большими объемами трафика.

Во-первых, из-за способа обработки пакетов. UTM решения обрабатывали пакеты последовательно, каждым “модулем”. Например: пакет обрабатывается межсетевым экраном, затем IPS, потом Антивирусом...

Во-вторых, последовательная обработка пакетов исчерпывает ресурсы и “железо” тех лет, поэтому UTM просто не справлялось с большим трафиком.

К текущему моменту аппаратные мощности увеличились, а обработка пакетов теперь позволяет одновременно проводить анализ сразу в нескольких модулях (МЭ, IPS, AntiVirus и т.д.). Сегодняшние UTM решения обрабатывают сотни гигабит, что позволяет использовать их даже в датацентрах.

NGFW — Next Generation Firewall

Межсетевой экран следующего поколения, основная идея которого NGFW —анализ пакетов (DPI) c использованием IPS и настройка доступа на уровне приложений (Application Control). IPS используется для обнаружения приложений, чтобы разрешить его или запретить. Так, возможно разрешить работу мессенджера, но при этом запретить передачу файлов.

UTM / NGFW

Объективно ответить, что лучше, невозможно: UTM могут содержать функционал NGFW, и наоборот в NGFW могут быть Antivirus, VPN, Anti-Bot и т.д.

Системы Check Point

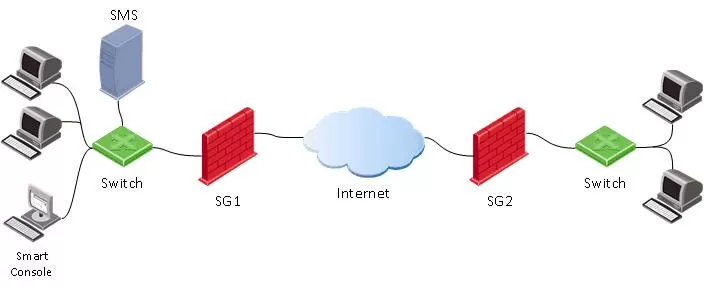

Security Gateway (SG) — шлюз безопасности с функциями межсетевого экрана, антивируса, антибота, IPS и т.д.

Security Management Server (SMS) — сервер, централизованная система управления шлюзами.

Также это Лог-сервер - SMS обрабатывает события с помощью системы анализа и корреляции Smart Event (как SIEM для Check Point).

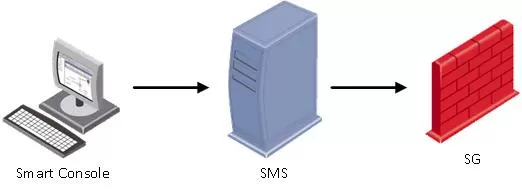

Smart Console —консоль для подключения к серверу управления SMS. Посредством консоли вносятся изменения на сервер управления, после чего применяются настройки к шлюзам безопасности (Install Policy).

Операционные системы Check Point

IPSO — ОС от компании Ipsilon Networks (Nokia), приобретенная Check Point. В настоящее время не обновляется.

SPLAT — ОС на ядре RedHat, разработка Check Point. В настоящее время не обновляется.

Gaia — современная ОС от Check Point, союз IPSO и SPLAT. Продолжает развиваться в настоящее время.

Исполнения (Check Point Appliance, Virtual machine, OpenSerever)

Различные варианты продуктов Check Point:

Appliance — программно-аппаратное устройство. Различные модели по производительности и функционалу, а также для применения в промышленных сетях.

Virtual Machine — виртуальная машина Check Point с операционной системой Gaia. Поддерживаются гипервизоры ESXi, Hyper-V, KVM. Лицензируются по кол-ву ядер процессора.

OpenServer — установка ОС Gaia на сервер в качестве операционной системы (“Bare metal”). По железу есть определенные критерии, при несоблюдении которых, возможны проблемы с драйверами, а техническая поддержка может отказать в обслуживании.

Внедрение (Distributed или Standalone)

Варианты внедрения шлюза (SG) и сервера управления (SMS).

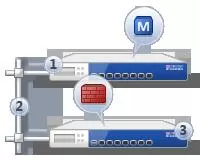

Standalone (SG+SMS) —шлюз и сервер управления устанавливаются в рамках одного устройства / виртуальной машины.

Подойдет для одного слабо нагруженного пользовательским трафиком шлюза. Экономичный вариант, поскольку не требуется сервер управления (SMS).

Distributed — сервер управления и шлюз устанавливаются отдельно.

Применяется для управления несколькими шлюзами (центральным и филиальными). Сервер управления (SMS) может быть appliance (железо) или виртуальная машина.

С данным вариантом установки есть возможность использовать SIEM система — Smart Event от Check Point.

Режимы работы (Bridge, Routed)

Режимы работы шлюза безопасности (SG):

Routed — в данном режиме шлюз используется как L3 устройство и маршрутизирует трафик через себя.

Bridge — прозрачный режим, шлюз устанавливается как “мост” и пропускает трафик на втором уровне (OSI). Данный вариант используется при невозможности изменения существующей инфраструктуры. Топология сети IP — адресация не меняется. Но есть ограничения по функционалу.

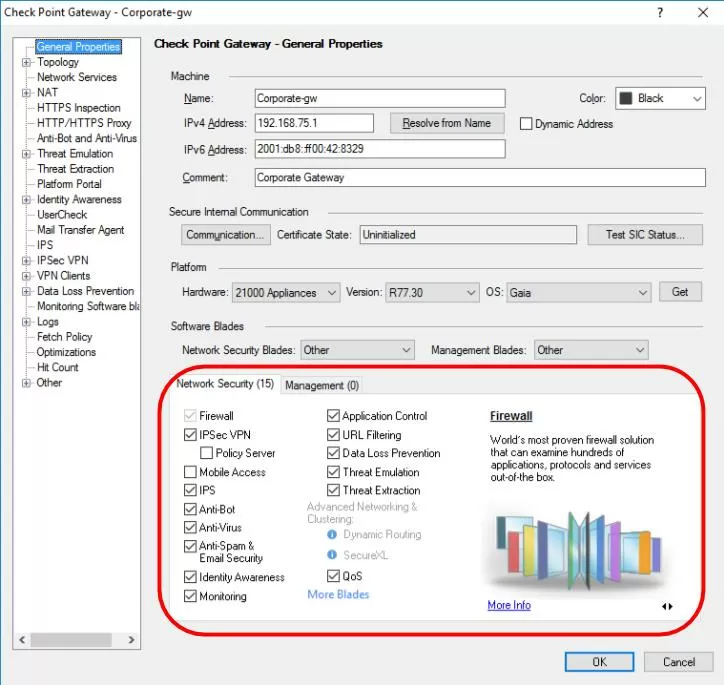

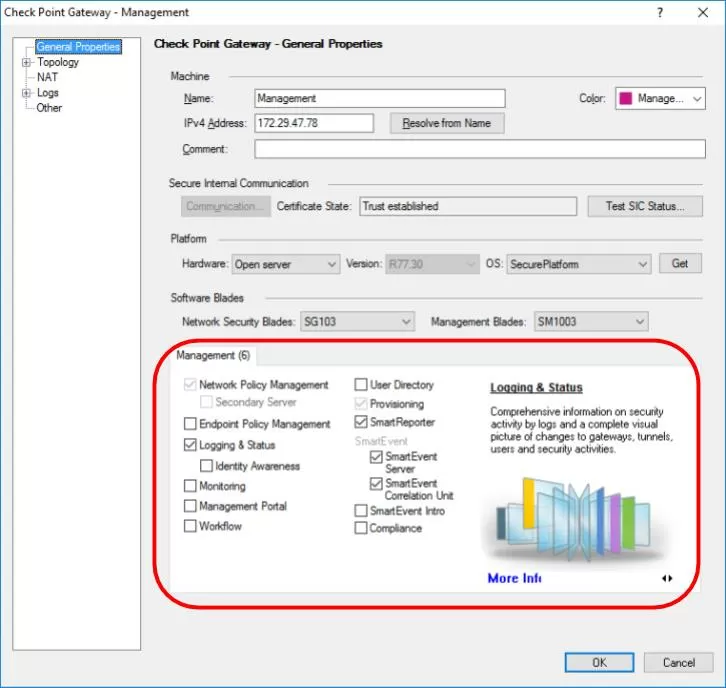

Программные блейды (Check Point Software Blades)

Блейды - определенные функции Check Point, которые при необходимости включаются или отключаются. Часть блейдов активируются на шлюзе (Network Security), а часть на сервере управления (Management).

Оба варианта:

1) Network Security (функционал шлюза)

Firewall — функционал межсетевого экрана;

IPSec VPN — построение частные виртуальных сетей;

Mobile Access — удаленный доступ с мобильных устройств;

IPS — система предотвращения вторжений;

Anti-Bot — защита от ботнет сетей;

AntiVirus — потоковый антивирус;

AntiSpam & Email Security — защита корпоративной почты;

Identity Awareness — интеграция со службой Active Directory;

Monitoring — мониторинг практически всех параметров шлюза (load, bandwidth, VPN статус и т.д.)

Application Control — межсетевой экран уровня приложений (функционал NGFW);

URL Filtering — безопасность Web (+функционал proxy);

Data Loss Prevention — защита от утечек информации (DLP);

Threat Emulation — технология песочниц (SandBox);

Threat Extraction — технология очистки файлов;

QoS — приоритезация трафика.

2) Management (функционал сервера управления)

Network Policy Management — централизованное управление политиками;

Endpoint Policy Management — централизованное управление агентами Check Point (да, Check Point производит решения не только для сетевой защиты, но и для защиты рабочих станций (ПК) и смартфонов);

Logging & Status — централизованный сбор и обработка логов;

Management Portal — управление безопасностью из браузера;

Workflow — контроль над изменением политик, аудит изменений и т.д.;

User Directory — интеграция с LDAP;

Provisioning — автоматизация управления шлюзами;

Smart Reporter — система отчетности;

Smart Event — анализ и корреляция событий (SIEM);

Compliance — автоматическая проверка настроек и выдача рекомендаций.

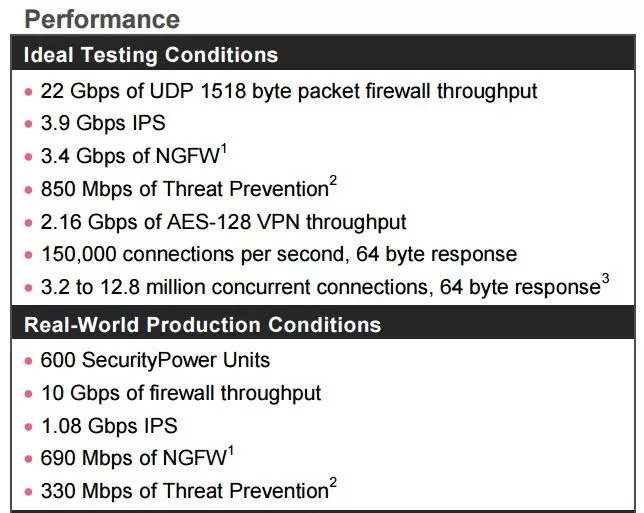

Чем больше блейдов активно, тем меньше проходит трафика. Для всех моделей Check Point имеется таблица производительности:

В таблице 2 вида тестов: с синтетическим трафиком и с реальным. В тестах представлено несколько вариантов:

тест для Firewall;

тест Firewall+IPS;

тест Firewall+IPS+NGFW (Application control);

тест Firewall+Application Control+URL Filtering+IPS+Antivirus+Anti-Bot+SandBlast

Итак, мы расмотрели технологии Check Point, но стоит упомянуть еще один важный момент. Check Point хоть и является зарубежным оборудованием (Израиль), однако сертифицировано в надзорных органах РФ и легализовано в государственных учреждениях.

UTM — Unified Threat Management

Суть UTM — объединение нескольких средств защиты в одном решении. Чаще всего это: Межсетевой экран, IPS, Proxy (URL фильтрация), потоковый Antivirus, Anti-Spam, VPN и тд. Все это в одном UTM решении. Такой вариант значительно упрощает интеграцию, настройку и администрирование. Первые версии UTM решений не справлялись с большими объемами трафика.

Во-первых, из-за способа обработки пакетов. UTM решения обрабатывали пакеты последовательно, каждым “модулем”. Например: пакет обрабатывается межсетевым экраном, затем IPS, потом Антивирусом...

Во-вторых, последовательная обработка пакетов исчерпывает ресурсы и “железо” тех лет, поэтому UTM просто не справлялось с большим трафиком.

К текущему моменту аппаратные мощности увеличились, а обработка пакетов теперь позволяет одновременно проводить анализ сразу в нескольких модулях (МЭ, IPS, AntiVirus и т.д.). Сегодняшние UTM решения обрабатывают сотни гигабит, что позволяет использовать их даже в датацентрах.

NGFW — Next Generation Firewall

Межсетевой экран следующего поколения, основная идея которого NGFW —анализ пакетов (DPI) c использованием IPS и настройка доступа на уровне приложений (Application Control). IPS используется для обнаружения приложений, чтобы разрешить его или запретить. Так, возможно разрешить работу мессенджера, но при этом запретить передачу файлов.

UTM / NGFW

Объективно ответить, что лучше, невозможно: UTM могут содержать функционал NGFW, и наоборот в NGFW могут быть Antivirus, VPN, Anti-Bot и т.д.

Системы Check Point

Security Gateway (SG) — шлюз безопасности с функциями межсетевого экрана, антивируса, антибота, IPS и т.д.

Security Management Server (SMS) — сервер, централизованная система управления шлюзами.

Также это Лог-сервер - SMS обрабатывает события с помощью системы анализа и корреляции Smart Event (как SIEM для Check Point).

Smart Console —консоль для подключения к серверу управления SMS. Посредством консоли вносятся изменения на сервер управления, после чего применяются настройки к шлюзам безопасности (Install Policy).

Операционные системы Check Point

IPSO — ОС от компании Ipsilon Networks (Nokia), приобретенная Check Point. В настоящее время не обновляется.

SPLAT — ОС на ядре RedHat, разработка Check Point. В настоящее время не обновляется.

Gaia — современная ОС от Check Point, союз IPSO и SPLAT. Продолжает развиваться в настоящее время.

Исполнения (Check Point Appliance, Virtual machine, OpenSerever)

Различные варианты продуктов Check Point:

Appliance — программно-аппаратное устройство. Различные модели по производительности и функционалу, а также для применения в промышленных сетях.

Virtual Machine — виртуальная машина Check Point с операционной системой Gaia. Поддерживаются гипервизоры ESXi, Hyper-V, KVM. Лицензируются по кол-ву ядер процессора.

OpenServer — установка ОС Gaia на сервер в качестве операционной системы (“Bare metal”). По железу есть определенные критерии, при несоблюдении которых, возможны проблемы с драйверами, а техническая поддержка может отказать в обслуживании.

Внедрение (Distributed или Standalone)

Варианты внедрения шлюза (SG) и сервера управления (SMS).

Standalone (SG+SMS) —шлюз и сервер управления устанавливаются в рамках одного устройства / виртуальной машины.

Подойдет для одного слабо нагруженного пользовательским трафиком шлюза. Экономичный вариант, поскольку не требуется сервер управления (SMS).

Distributed — сервер управления и шлюз устанавливаются отдельно.

Применяется для управления несколькими шлюзами (центральным и филиальными). Сервер управления (SMS) может быть appliance (железо) или виртуальная машина.

С данным вариантом установки есть возможность использовать SIEM система — Smart Event от Check Point.

Режимы работы (Bridge, Routed)

Режимы работы шлюза безопасности (SG):

Routed — в данном режиме шлюз используется как L3 устройство и маршрутизирует трафик через себя.

Bridge — прозрачный режим, шлюз устанавливается как “мост” и пропускает трафик на втором уровне (OSI). Данный вариант используется при невозможности изменения существующей инфраструктуры. Топология сети IP — адресация не меняется. Но есть ограничения по функционалу.

Программные блейды (Check Point Software Blades)

Блейды - определенные функции Check Point, которые при необходимости включаются или отключаются. Часть блейдов активируются на шлюзе (Network Security), а часть на сервере управления (Management).

Оба варианта:

1) Network Security (функционал шлюза)

Firewall — функционал межсетевого экрана;

IPSec VPN — построение частные виртуальных сетей;

Mobile Access — удаленный доступ с мобильных устройств;

IPS — система предотвращения вторжений;

Anti-Bot — защита от ботнет сетей;

AntiVirus — потоковый антивирус;

AntiSpam & Email Security — защита корпоративной почты;

Identity Awareness — интеграция со службой Active Directory;

Monitoring — мониторинг практически всех параметров шлюза (load, bandwidth, VPN статус и т.д.)

Application Control — межсетевой экран уровня приложений (функционал NGFW);

URL Filtering — безопасность Web (+функционал proxy);

Data Loss Prevention — защита от утечек информации (DLP);

Threat Emulation — технология песочниц (SandBox);

Threat Extraction — технология очистки файлов;

QoS — приоритезация трафика.

2) Management (функционал сервера управления)

Network Policy Management — централизованное управление политиками;

Endpoint Policy Management — централизованное управление агентами Check Point (да, Check Point производит решения не только для сетевой защиты, но и для защиты рабочих станций (ПК) и смартфонов);

Logging & Status — централизованный сбор и обработка логов;

Management Portal — управление безопасностью из браузера;

Workflow — контроль над изменением политик, аудит изменений и т.д.;

User Directory — интеграция с LDAP;

Provisioning — автоматизация управления шлюзами;

Smart Reporter — система отчетности;

Smart Event — анализ и корреляция событий (SIEM);

Compliance — автоматическая проверка настроек и выдача рекомендаций.

Чем больше блейдов активно, тем меньше проходит трафика. Для всех моделей Check Point имеется таблица производительности:

В таблице 2 вида тестов: с синтетическим трафиком и с реальным. В тестах представлено несколько вариантов:

тест для Firewall;

тест Firewall+IPS;

тест Firewall+IPS+NGFW (Application control);

тест Firewall+Application Control+URL Filtering+IPS+Antivirus+Anti-Bot+SandBlast

Итак, мы расмотрели технологии Check Point, но стоит упомянуть еще один важный момент. Check Point хоть и является зарубежным оборудованием (Израиль), однако сертифицировано в надзорных органах РФ и легализовано в государственных учреждениях.